Checklista för callcenterkrav

Omfattande checklista för callcenterkrav som täcker programvara, internet, utrustning, teknik, CRM, samtalsfunktioner, personal, efterlevnad, säkerhet och mer f...

En omfattande säkerhetschecklista för callcenter som hjälper dig att skydda kunddata, förhindra intrång och säkerställa efterlevnad av säkerhetsstandarder.

Är du säker på att ditt callcenter är säkert? Om inte, gå igenom denna säkerhetschecklista för callcenter.

Vi kommer att diskutera de viktigaste säkerhetsåtgärderna som du behöver vidta för att skydda ditt företag. Vi täcker allt från lösenordsskydd till datakryptering. Genom att följa våra tips kan du vara säker på att ditt callcenter kommer att vara säkert från hackare och andra externa hot.

Ett callcenter är en kritisk del av vilket företag som helst. Det är livlinan som kopplar dig till dina kunder och klienter. Och, liksom alla andra viktiga tillgångar, behöver det skyddas.

Det är därför vi har sammanställt denna säkerhetschecklista för callcenter. Den kommer att hjälpa dig att identifiera eventuella svaga punkter i ditt kontaktcenters säkerhet, samt ge säkerhetstips för callcenter om hur du åtgärdar dem.

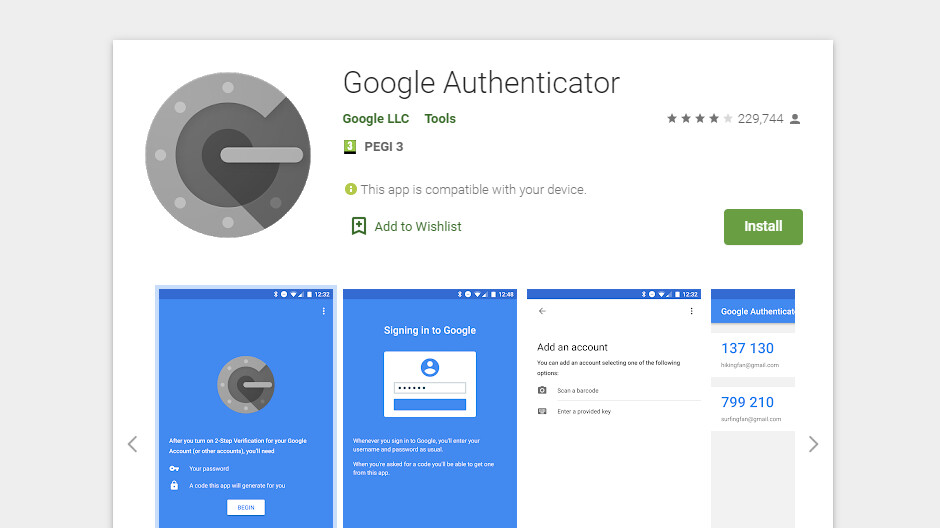

Starka åtkomstkontrollåtgärder är avgörande för alla callcenter. De hjälper dig att förhindra obehörig åtkomst till ditt system och dina data. Multifaktorautentisering, enkel inloggning och rollbaserad åtkomstkontroll är alla bra alternativ att överväga.

Multifaktorautentisering lägger till ett extra lager av säkerhet. Detta gör det svårare för hackare att få tillgång till ditt system.

Ett multifaktorautentiseringssystem kräver att användare tillhandahåller mer än ett bevis för att bekräfta sin identitet. Enkel inloggning gör det möjligt för användare att logga in med en uppsättning referenser istället för flera uppsättningar. Rollbaserad åtkomstkontroll begränsar användare till endast de områden och data de behöver komma åt.

Kundtjänst representanter har tillgång till känslig kunddata. Det är därför det är viktigt att begränsa åtkomstnivåerna till deras privilegier.

Det hjälper dig att förhindra obehörig åtkomst till känslig kunddata och förhindra att de läcker ut från företaget.

Begränsa åtkomst till vissa områden av callcentret. Begränsa den tid en agent kan spendera i varje område. Övervaka agentaktivitet och flagga misstänkt beteende.

Att insistera på regelbundna lösenordsändringar är en grundläggande säkerhetsåtgärd.

Regelbundna lösenordsändringar hjälper till att förhindra obehörig åtkomst till ditt system. Det hjälper också till att skydda dina data i händelse av att ett lösenord läcker ut eller blir stulet.

Du kan använda ett verktyg för lösenordshantering som genererar och lagrar lösenord åt dig. Du kan också skapa ditt eget schema för lösenordsrotation. Du kan till exempel kräva att användare ändrar sina lösenord var 30:e dag. De bör också ändra standardlösenord omedelbart.

Hur ofta bör lösenord ändras? De flesta experter rekommenderar att ändra dem var 3:e till 6:e månad. Om du dock har mycket känslig information kan du behöva ändra ditt lösenord oftare.

I händelse av ett säkerhetsintrång vill du inte vara utan åtkomst till dina loggar eller IP-adresser .

Åtkomst till loggnings- och IP-adresshistorik hjälper dig att spåra källan till ett problem och förhindra att det händer igen.

Använd en säker molnbaserad tjänst som lagrar loggar och IP-adresser. Detta gör det möjligt för dig att komma åt dem var som helst och hålla dem korrekt lagrade. Du kan också använda en lokal lösning, men de är vanligtvis dyrare.

Ett av de vanligaste sätten för skadlig programvara att hitta sin väg till en dator är genom program som installeras utan användarens vetskap.

Det gör det möjligt för dig att förhindra obehörig åtkomst till ditt system och dina data, och det skyddar ditt företag från ansvar om ett program som innehåller skadlig programvara installeras.

Som callcenter-chef bör du upprätta strikta regler för installation av program på företagsdatorer. Anställda bör endast få installera program som är nödvändiga för deras arbetsuppgifter. Alla andra program bör vara förbjudna.

Dessutom bör alla program installeras av IT-avdelningen för att säkerställa att endast auktoriserade program installeras på företagsdatorer. Använd också en vitlista för applikationer, som gör det möjligt för dig att specificera vilka applikationer som kan installeras på ditt system, och en svartlista, som definierar de som är blockerade.

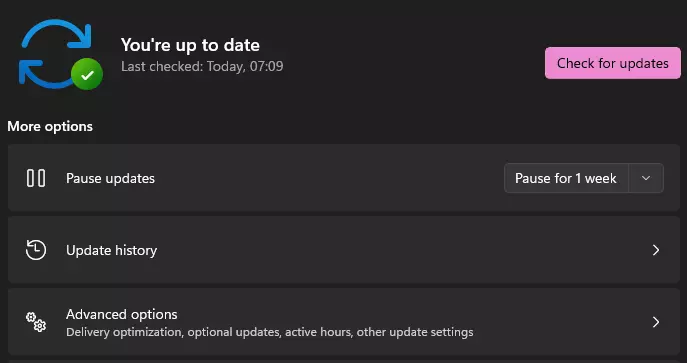

Ett av de bästa sätten att förhindra säkerhetsintrång är att hålla alla system uppdaterade.

Regelbundna uppdateringar hjälper dig att stänga eventuella säkerhetsluckor som kan finnas. Det hjälper också till att skydda ditt system från nya säkerhetshot som kan ha uppstått sedan den senaste uppdateringen.

Använd automatiska uppdateringar eller så kan du uppdatera ditt system manuellt. I så fall är det viktigt att inte glömma att göra det regelbundet – lägg stor vikt vid detta.

Att regelbundet granska dina nätverksregler är en viktig del av att hålla ditt callcenter säkert.

Det hjälper dig att identifiera eventuella potentiella säkerhetsrisker och vidta åtgärder för att mildra dem.

Genomför en säkerhetsrevision av ditt nätverk regelbundet. Detta bör inkludera en granskning av dina brandväggsregler, åtkomstkontrolllistor och andra säkerhetsinställningar.

Alla callcenter-anställda bör få utbildning om säkerhets- och efterlevnadspolicyer.

Det hjälper till att säkerställa att alla anställda är medvetna om säkerhetsriskerna och vet hur de ska skydda sig själva och företaget.

Skapa ett utbildningsprogram som täcker alla relevanta säkerhets- och efterlevnadsämnen. Detta bör inkludera information om hur man identifierar och rapporterar säkerhetshot, samt vad man ska göra i händelse av ett intrång.

Gamification är ett utmärkt sätt att uppmuntra anställda att lära sig om säkerhet och efterlevnad.

Det hjälper till att hålla anställda engagerade och motiverade att lära sig om bästa säkerhetspraxis.

LiveAgent erbjuder gamification-funktioner som kan användas för att uppmuntra anställda att lära sig om säkerhet. Detta inkluderar märken, topplistor och belöningar för att slutföra utbildningsmoduler.

En kunskapsbas är en värdefull resurs för callcenter-anställda. Den bör hållas säker för att förhindra obehörig åtkomst.

Det hjälper till att skydda känslig information och säkerställer att endast auktoriserade anställda har åtkomst till den.

Använd åtkomstkontroller för att begränsa vem som kan se och redigera kunskapsbasen. Granska regelbundet innehållet för att säkerställa att det är uppdaterat och korrekt.

Om ditt callcenter hanterar kreditkortstransaktioner måste du se till att kortinnehavarnas data skyddas.

Det hjälper till att förhindra bedrägerier och skyddar dina kunders finansiella information.

Följ PCI DSS (Payment Card Industry Data Security Standard) krav. Detta inkluderar kryptering av kortinnehavardata, användning av säkra betalningshanteringssystem och regelbunden testning av dina säkerhetsåtgärder.

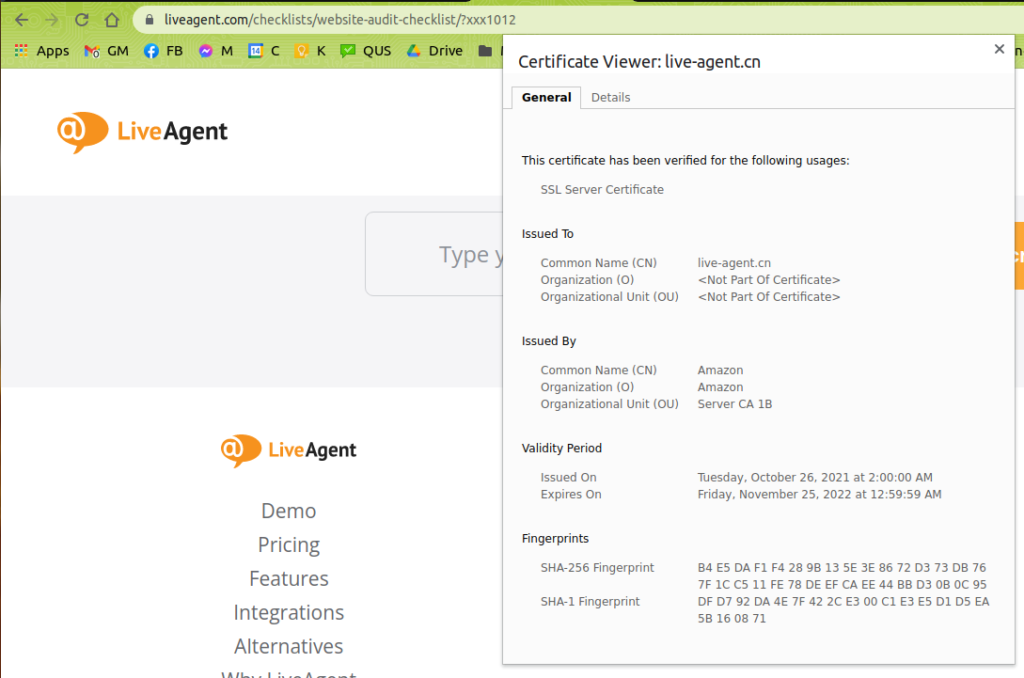

Att hålla din callcenter-programvara uppdaterad med de senaste säkerhetsåtgärderna är avgörande.

Callcenter-programvara måste vara kompatibel med de senaste säkerhetsåtgärderna för att skydda ditt callcenters data.

När du väljer callcenter-programvara , kontrollera med programvaruleverantören om de har någon certifiering för efterlevnad. Datasäkerhet bör vara en högsta prioritet för företaget.

Fråga branschexperter om de rekommenderar denna programvara för callcenter och läs onlinerecensioner för att se om andra callcenter-proffs har haft goda erfarenheter av den. Alternativt kan du alltid kontakta en säkerhetskonsult för callcenter för att få deras åsikt om det bästa sättet att verifiera efterlevnad.

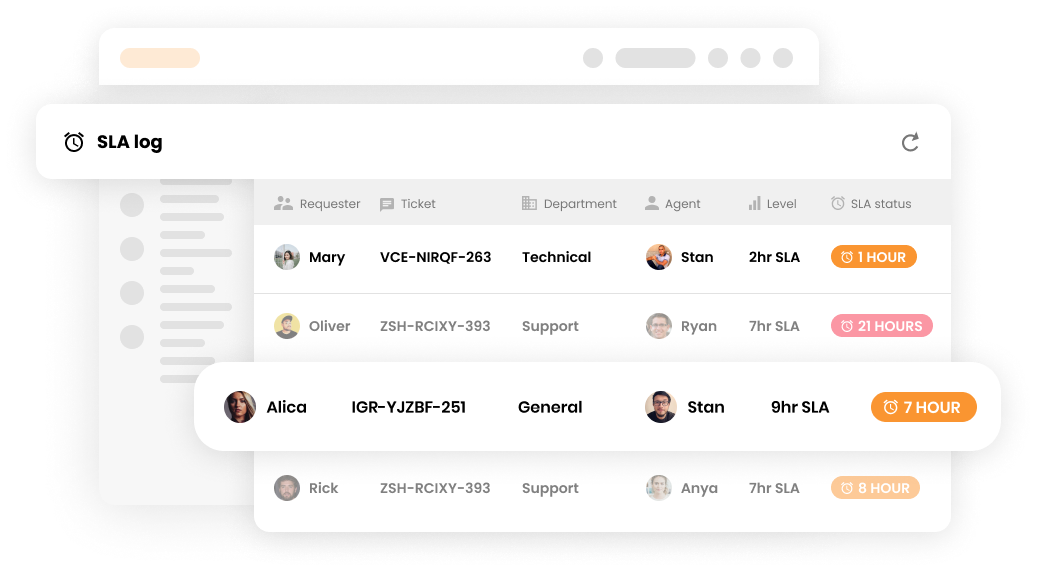

Realtidsvarningar hjälper dig att upptäcka och utreda misstänkt aktivitet snabbt och förhindra dataläckor.

Genom att omedelbart bli varnad om någon obehörig åtkomst kan du vidta åtgärder för att förhindra att ett intrång inträffar.

Kontrollera med din callcenter-programvaruleverantör för att se om de erbjuder några säkerhetsfunktioner som inkluderar aviseringar om obehörig åtkomst. Du kan också ställa in ett separat aviseringssystem med ett verktyg som IFTTT för detta ändamål, eller låta ditt IT-team ställa in varningar för att meddela dig om någon obehörig åtkomst.

Mänskliga fel är en av de främsta orsakerna till dataintrång. Genom att automatisera så många av dina callcenter-processer som möjligt kan du hjälpa till att eliminera potentiella säkerhetsrisker.

Genom att automatisera callcenter-uppgifter ökar du chanserna att de slutförs korrekt och säkert. Det hjälper också till att frigöra dina anställdas tid så att de kan fokusera på andra uppgifter för att förbättra ditt callcenters effektivitet.

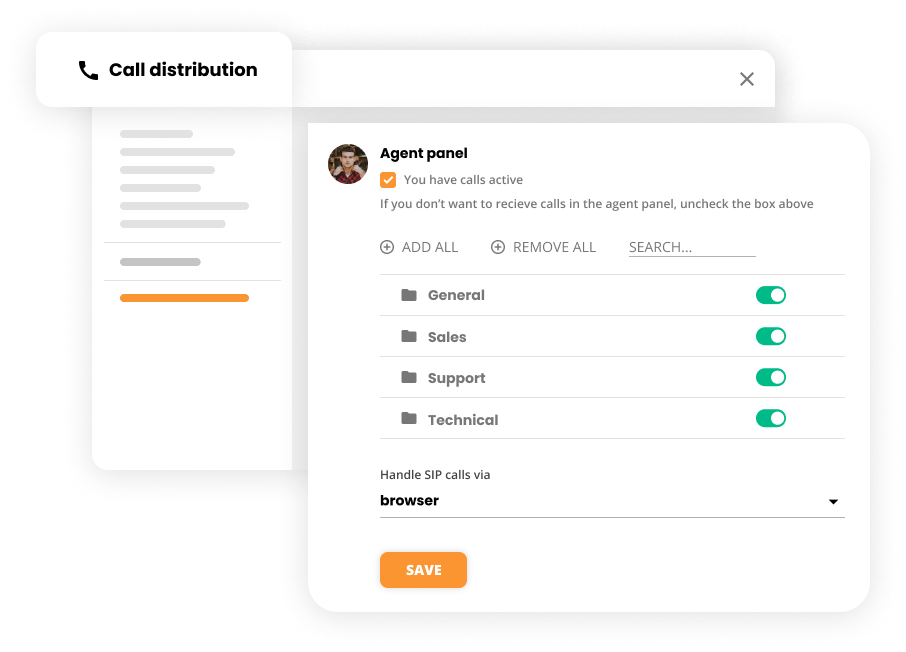

Bestäm vilka uppgifter dina kontaktcenteragenter behöver spendera mest tid på och om de kan automatiseras. Vissa uppgifter, såsom kundtjänst eller försäljning, kan inte automatiseras helt. Du kan dock fortfarande använda automation för delar av processen, såsom uppföljningar eller tidbokning.

Till exempel, i LiveAgent kan du automatisera samtalsdirigeringen efter prioritet eller använda automatisk återuppringning . Dessutom kan du ställa in automationsregler i helpdesken för att överföra ärenden till specifika avdelningar, lägga till taggar, markera ärenden som spam eller lösa dem.

Det finns många accepterade säkerhetsramverk där ute såsom ISO 27001, NIST 800-53 och COBIT.

Det gör det möjligt för dig att följa en uppsättning säkerhetsriktlinjer som redan är beprövade och testade. Detta gör det också lättare för andra företag att förstå din säkerhetshållning och för revisorer att bedöma din efterlevnad.

Det första steget är att identifiera vilket ramverk som är mest relevant för ditt företag. När du har gjort det kan du börja kartlägga de strikta säkerhetskontroller som krävs av ramverket och implementera dem i ditt callcenter.

Om ditt callcenter tillhandahåller internationella tjänster måste du vara medveten om de olika data- och integritetsstandarder som finns i varje land, t.ex. GDPR .

Data- och integritetsstandarder varierar från land till land, så det är viktigt att se till att du följer standarderna på de platser där du verkar för att undvika eventuella påföljder.

Det bästa sättet att göra detta är att konsultera med en advokat eller efterlevnadsspecialist som är bekant med standarderna i de länder du verkar i. Du bör inte förlita dig på allmänna råd från internet, eftersom standarderna kan förändras och informationen du hittar kanske inte är uppdaterad.

End-to-end-kryptering är en säkerhetsåtgärd som krypterar data vid källan (avsändaren) och dekrypterar dem endast vid destinationen (mottagaren).

Att göra det säkerställer att endast avsändaren och mottagaren kan komma åt data, och förhindrar mellanliggande parter från att dekryptera eller läsa dem.

Du måste välja en end-to-end-krypteringslösning som är kompatibel med din callcenter-programvara . När du har valt en kan du börja kryptera samtal som görs genom ditt callcenter.

Hackare hittar ständigt nya sätt att utnyttja säkerhetssårbarheter i system, och callcenter är inget undantag. Faktum är att de kan vara ännu mer sårbara än andra företag på grund av arbetsuppgifternas natur.

Ett av de största hoten mot callcenter-säkerhet är dataläckage. Detta kan hända på ett antal sätt, såsom att en anställd av misstag skickar känslig information via e-post till fel person, eller att hackare får fysisk åtkomst till system och stjäl data. Så hur kan du skydda företaget?

Utbilda anställda om vikten av säkerhet och korrekt hantering av känslig information. Implementera strikta policyer och procedurer för hantering av känslig data. Använd datakryptering för att skydda information, både under överföring och i vila. Övervaka regelbundet system för tecken på obehörig åtkomst.

Ett annat stort hot mot callcenter-säkerhet är osegmenterade nätverk, vilket innebär att det som används av callcentret inte är segregerat från resten av företagets nätverk. Detta kan vara ett problem eftersom ett säkerhetsintrång i en annan del av nätverket också kan påverka callcentret.

Av denna anledning är det viktigt att segmentera callcentret från resten av företagets nätverk genom brandväggar eller virtuella privata nätverk (VPN:er).

Det är också viktigt att ha säkerhetspolicyer och procedurer på plats som begränsar åtkomst till callcenter-nätverket. Endast auktoriserad personal bör ha åtkomst, och de bör endast kunna göra det från godkända platser.

Phishing är en typ av cyberattack som innebär att hackare skickar bedrägliga e-postmeddelanden eller meddelanden i ett försök att lura människor att ge dem känslig information. Detta kan vara ett problem för callcenter eftersom anställda kan luras att ge hackare åtkomst till systemet.

För att hjälpa till att skydda mot phishing-attacker är det viktigt att utbilda anställda om hur man upptäcker dem. Det är också en bra idé att implementera säkerhetsåtgärder såsom tvåfaktorsautentisering, vilket gör det svårare för hackare att få tillgång till system.

Social engineering-metoder blir alltmer sofistikerade, och callcenter-anställda är ofta den första försvarslinjen mot sådana attacker. Hackare utnyttjar social engineering-metoder för att lura anställda att avslöja känslig information eller ge dem åtkomst till systemet.

Utbildning är det bästa sättet att skydda mot social engineering-attacker. Anställda bör vara medvetna om röda flaggor såsom oväntade förfrågningar om information eller samtal från okända nummer.

Ransomware och malware är båda typer av skadlig programvara som kan användas för att attackera callcenter. Ransomware kan användas för att kryptera känslig data och kräva lösensumma för dekrypteringsnyckeln, medan malware kan användas för att inaktivera system eller stjäla data.

Att implementera säkerhetsåtgärder såsom kryptering och regelbundna säkerhetskopior kan hjälpa till att förhindra dessa typer av attacker. Det är också en bra idé att ha en säkerhetspolicy på plats som kräver att anställda rapporterar misstänkta e-postmeddelanden eller meddelanden.

Omfattande checklista för callcenterkrav som täcker programvara, internet, utrustning, teknik, CRM, samtalsfunktioner, personal, efterlevnad, säkerhet och mer f...

Optimera samtalskvaliteten med vår QA-checklista! Förbättra kundservice, öka effektiviteten och säkerställ förstklassiga upplevelser för varje samtal.

Sätt upp ditt callcenter effektivt med vår omfattande checklista. Från mål till KPI:er, programvara till bemanning - allt du behöver för en lyckad lansering....