Säkerhetschecklista för callcenter

Säkra ditt callcenter med vår omfattande säkerhetschecklista. Lär dig om åtkomstkontroll, kryptering, efterlevnad och mer!

En omfattande checklista för efterlevnad i callcenter som hjälper dig att hålla dig uppdaterad med lagkrav och skydda kunddata.

Som företagare vet du vikten av efterlevnad av tillämpliga lagar och föreskrifter. Callcenter som förvarar många känsliga kundregister löper särskilt stor risk. Hur maximerar man säkerheten för helpdesk ?

Så här: genom att följa en praktisk checklista för efterlevnadskrav för callcenter. Genom att slutföra den kommer du att hjälpa till att hålla ditt callcenter säkert.

Det är ett verktyg som hjälper alla typer av kontaktcenter att hålla sig uppdaterade med de senaste lagkraven. Genom att säkerställa att dina agenter följer reglerna som listas nedan kan du minska risken för böter eller andra påföljder.

En checklista för efterlevnad i callcenter kan användas av företag av alla storlekar. Vår checklista hjälper ditt företag att följa lagen oavsett om det är ett litet företag med ett enda kontaktcenter eller ett företag med flera callcenter .

Detta är ryggraden i ditt efterlevnadsprogram. Utan ett säkert nätverk är alla ditt callcenters verksamheter öppna för fara.

För att det hjälper till att skydda dina kunddata från obehörig åtkomst, stöld eller modifiering.

Om du inte är säker på var du ska börja, överväg att arbeta med en IT-säkerhetskonsult. Det kan göras på två sätt:

Tips: för mer information om att bygga och upprätthålla en säker nätverksinfrastruktur, konsultera National Institute of Standards and Technology (NIST).

Webbtjänster utsätts kraftigt för skadlig programvara. Kreditkortstransaktioner är inget undantag, så kontaktcenter behöver också skyddas mot dessa. Utvecklingen av ett sådant program är ett proaktivt tillvägagångssätt för att hantera cyberhot och sårbarheter.

Det hjälper dig att identifiera, prioritera och åtgärda säkerhetsproblem innan de blir problem för ditt företag eller dina kunder. Ett sådant program kan också berätta exakt vad du behöver göra vid ett säkerhetsintrång.

Skyddad åtkomst till kortinnehavardata avser all information om en kund som lagras i ditt system. Detta kan inkludera namn, adresser, telefonnummer, kreditkortsnummer och mer.

Det förhindrar hackare från att få tillgång till kortinnehavarens information och använda den för att begå bedrägeri eller identitetsstöld. Dessutom förhindrar det all obehörig överföring av kortinnehavardata.

Se först till att du följer kraven för The Payment Card Industry Data Security Standard (PCI DSS-standard). Implementera sedan en stark åtkomstkontrollåtgärd för att skydda dina kunders privata detaljer.

Tips: undvik lagring av kunduppgifter och ta bort eventuella tidigare lagrade data.

Ett kraftfullt kryptografiskt system och kryptering behövs för att säkerställa att känsliga kortinnehavardata överförs säkert.

Detta är ett dokument som beskriver en organisations tillvägagångssätt för att skydda sin elektroniska information.

Den ger ett ramverk för medarbetare att följa när de hanterar känsliga data och hjälper därmed till att skydda företaget.

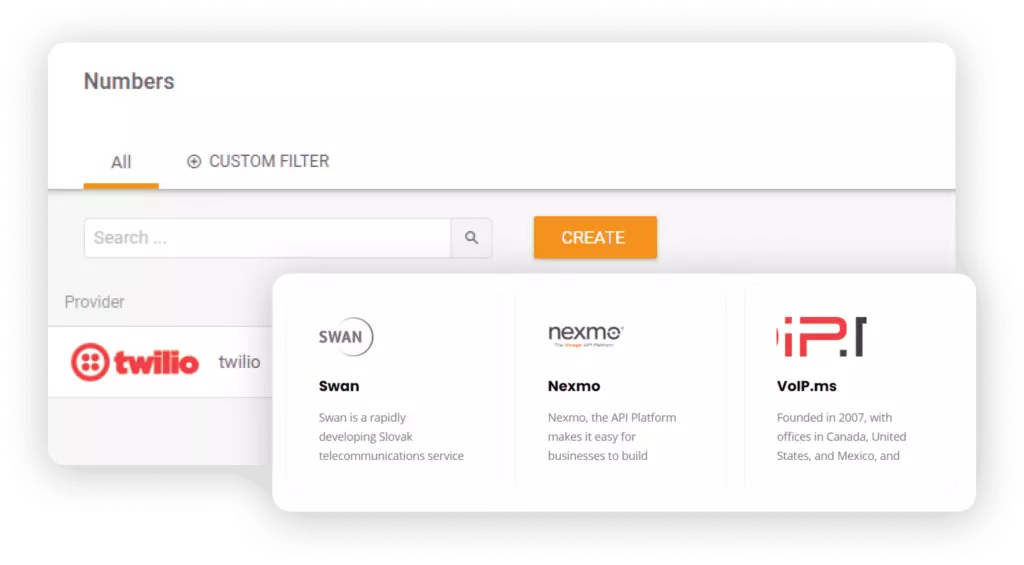

Åtkomstkontroll är en process som låter dig hantera vem som har tillgång till dina system och data. Att välja en helpdesk-programvara som har alla de senaste säkerhetsfunktionerna är absolut nödvändigt här.

Det skyddar dina data från obehörig åtkomst, minskar risken för internt bedrägeri och missbruk, och hjälper till att skydda kundernas integritet.

Nyckeln är att välja automatiserad helpdesk-programvara som LiveAgent för att kontrollera alla åtgärder för din räkning. Det är en lösning som hjälper dig att säkert hantera alla dina kundförfrågningar från ett gränssnitt.

Genom att välja ett sådant verktyg ökar du säkerheten för dina kunders data. LiveAgent tillhandahåller:

Du kan testa LiveAgent gratis innan du gör några ekonomiska åtaganden.

Kryptering är en process för att konvertera data till chiffertext så att den endast kan nås av de som har dekrypteringsnyckeln.

Att göra det försäkrar kunderna om att information som överförs skyddas från avlyssning och andra former av avlyssning.

Det finns flera olika krypteringsprotokoll som kan användas, såsom Secure Sockets Layer (SSL) och Transport Layer Security (TLS), båda avgörande för att upprätthålla cybersäkerhetsefterlevnad i rösttransaktioner.

Tips: om du använder LiveAgents helpdesk kan du dra nytta av dess inbyggda kryptering. LiveAgent krypterar all data som standard via SSL (HTTPS) och TLS, så all trafik mellan din webbplats/applikation och våra servrar är säker.

För att förhindra bedräglig aktivitet är det viktigt att inte tillåta åtkomst till kundens betalningsinformation.

Att inte tillåta åtkomst hjälper till att skydda dina kunders ekonomiska uppgifter från att stjälas av cyberbrottslingar.

Se först till att dina medarbetare är medvetna om sitt ansvar när det gäller skydd av känsliga data. Använd starka autentiseringsprocedurer såsom tvåfaktorsautentisering och engångslösenord. Kryptera även all dataöverföring mellan betalningsterminaler och servrar så att ingen kan fånga upp dem under överföringen.

Om du måste hålla reda på dessa data, se till att de förvaras på en säker plats och att åtkomsten är begränsad till endast behörig personal.

Att göra det är inte i enlighet med GDPR-lagen och gör det lätt för obehöriga personer att få tillgång till denna information.

Om du måste göra anteckningar, se till att använda en säker metod för att lagra dem. Detta kan inkludera att låsa in anteckningsböcker i ett kassaskåp eller använda ett krypterat fillagringssystem.

Användningen av mobiltelefoner i ett kontaktcenter ökar risken för dataförlust eller stöld.

Det minskar risken för att känslig information förloras eller stjäls på grund av ett medarbetarfel som att tappa bort sin enhet.

Utbilda dina medarbetare om cybersäkerhetsrisken i samband med att använda en personlig enhet och se till att de förstår vikten av datasäkerhet. Kräv att medarbetare lösenordsskyddar sina enheter och installerar välrenommerade säkerhetsappar. Se till att all känslig data är krypterad innan den lagras eller överförs på en mobil enhet.

Detta är ett av de bästa sätten att identifiera sårbarheter innan de blir ett problem för din organisation eller dina kunder.

Det hjälper dig att förhindra obehörig åtkomst, dataförlust eller stöld från hackare som kanske försöker ta sig in i ditt system genom svagheter och luckor som ännu inte har upptäckts.

Installera ett verktyg för övervakning av nätverkssäkerhet för att hålla reda på all aktivitet. Ställ in varningar så att du kan meddelas om misstänkt aktivitet som inträffar i realtid. Testa regelbundet säkerheten i dina nätverk genom att köra sårbarhetsskanningar och penetrationstester.

Hot mot personuppgifter - Ett av de vanligaste farorna i ett kontaktcenter är risken för datastöld eller förlust. Agenter har tillgång till en stor mängd personlig information, inklusive personnummer, bankkontouppgifter och kreditkortsnummer. Som sådan är det viktigt att alla agenter får adekvat medarbetarutbildning om hur man säkert lagrar och överför denna data.

Interna hot - Callcenteragenter kan utgöra en risk för centret om de har tillgång till känslig information och blir missnöjda. Det är viktigt att regelbundet övervaka agentaktivitet och att ha policyer på plats som begränsar åtkomst till viss data.

Tillfälliga anställda - Callcenter anställer ofta tillfälliga arbetare för att hantera toppvolymer eller täcka för sjuka medarbetare. Det är viktigt att vidta åtgärder för att säkerställa att dessa arbetare är utbildade i centrets policyer och procedurer och att de förstår riskerna i samband med att arbeta i ett callcenter, annars kan de oavsiktligt äventyra dess säkerhet.

Oavsiktliga klick - Ibland klickar medarbetare på länkar eller öppnar filer som de inte borde, vilket leder till installation av skadlig programvara eller stöld av data. Det är viktigt att ha skyddsåtgärder på plats mot sådana misstag, såsom starkt lösenordsskydd och säkerhetsprogram.

En medarbetare med agg - En medarbetare med agg mot företaget eller en annan agent kan göra stor skada. Till exempel kan de läcka känsliga data, sabotera system eller trakassera andra medarbetare. Det är viktigt att övervaka medarbetaraktivitet noggrant och ha policyer på plats för att hantera sådana situationer.

Externa hot - Hackare och bedragare utanför organisationen kan använda nätfiske eller andra tekniker för att försöka stjäla information eller installera skadlig programvara på callcenterdatorer. Det bästa sättet att skydda mot dessa hot är att implementera starka säkerhetsåtgärder såsom brandväggar, antivirusprogram och spamfilter.

Säkra ditt callcenter med vår omfattande säkerhetschecklista. Lär dig om åtkomstkontroll, kryptering, efterlevnad och mer!

Lär dig om efterlevnad för callcenter, säkerhetshot och bästa praxis för att förhindra dataintrång och böter. Betona vikten av PCI-efterlevnad och starka säkerh...

Effektivisera din callcenter-uppsättning med vår ultimata checklista! Lär dig om mål, verktyg, onboarding och tips för framgång. Börja nu!